“新月”恶意软件 72 小时内感染 6000 台华硕路由器提供代理服务

“TheMoon”恶意软件僵尸网络的新变体被发现感染了88个国家的数千个过时的小型办公室和家庭办公室(SOHO)路由器和物联网设备。

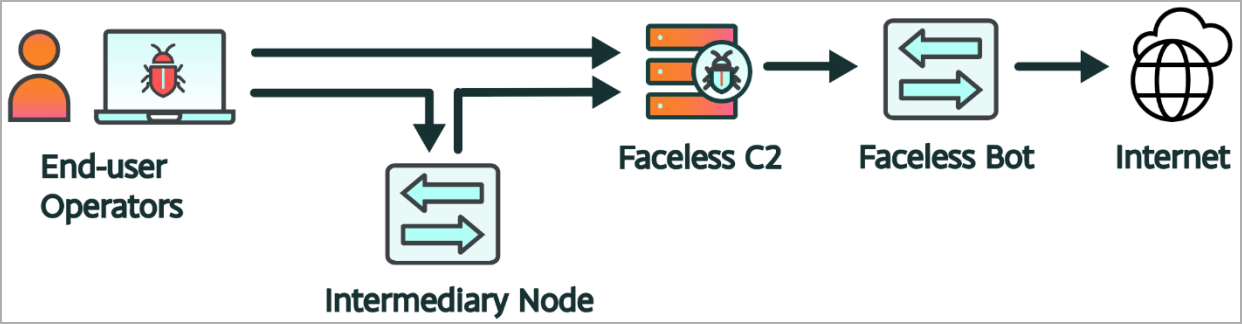

TheMoon与“无脸”代理服务相关,该服务使用一些受感染的设备作为代理,为希望匿名化其恶意活动的网络犯罪分子路由流量。

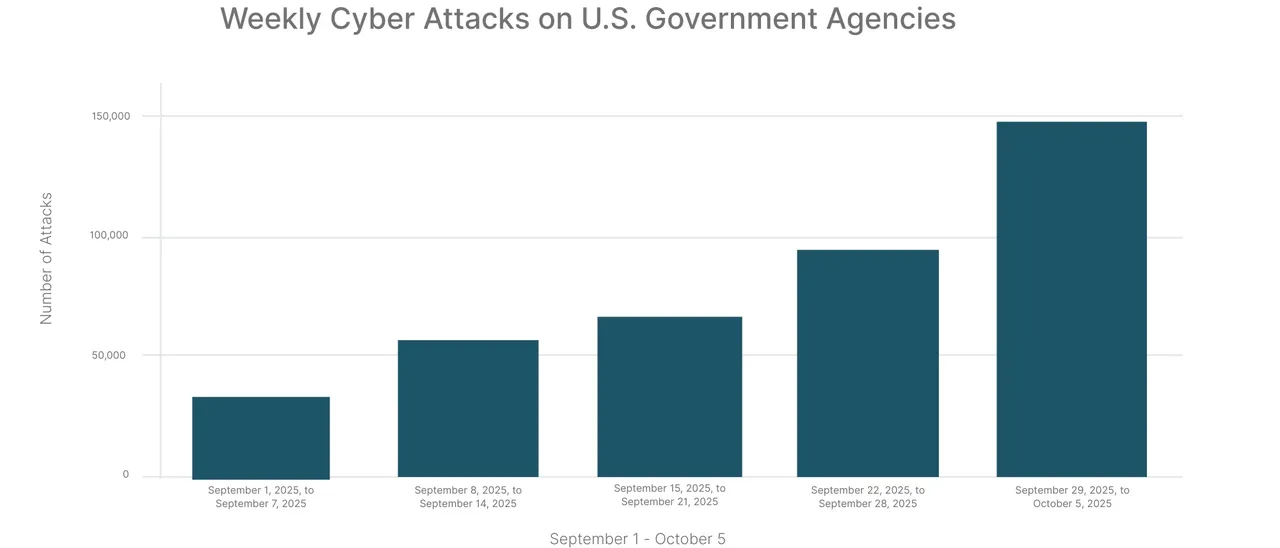

黑莲花实验室研究人员监测了2024年3月初开始的最新TheMoon活动,发现在72小时内有6000个华硕路由器成为目标。

威胁分析师报告说,IcedID和SolarMarker等恶意软件操作目前使用代理僵尸网络来混淆其在线活动。

瞄准华硕路由器

TheMoon于2014年首次被发现,当时研究人员警告说,该恶意软件正在利用漏洞感染LinkSys设备。

该恶意软件的最新活动在一周内感染了近7000台设备,黑莲花实验室表示,它们主要针对华硕路由器。

黑莲花实验室研究人员警告说,通过Lumen的全球网络可见性,黑莲花实验室确定了无脸代理服务的逻辑地图,包括2024年3月第一周开始的活动,该活动在不到72小时内针对6000多台华硕路由器。

研究人员没有具体说明用于破坏华硕路由器的确切方法,但鉴于目标设备模型已报废,攻击者很可能利用了固件中的已知漏洞。

攻击者还可能暴力强制管理密码或测试默认和弱凭据。

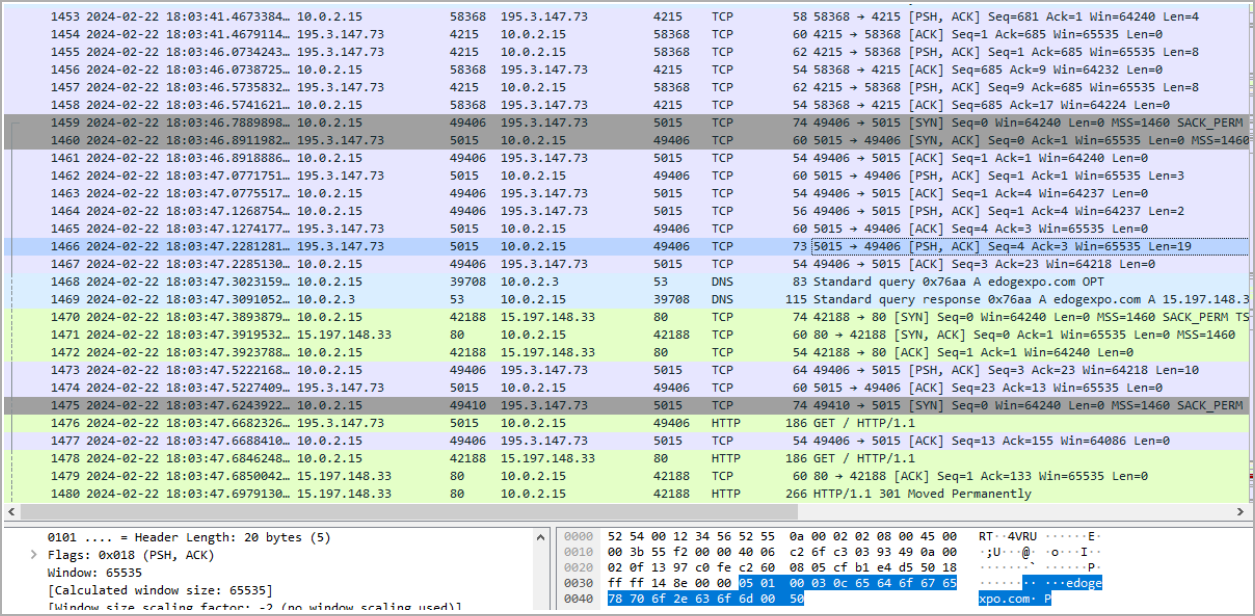

一旦恶意软件访问设备,它就会检查是否存在特定的shell环境(“/bin/bash”、“/bin/ash”或“/bin/sh”);否则,它会停止执行。

如果检测到兼容的shell,加载器将解密、删除并执行名为“.nttpd”的有效负载,该有效负载创建一个具有版本号(目前为26)的PID文件。

接下来,恶意软件设置了iptables规则,在端口8080和80上删除传入的TCP流量,同时允许来自特定IP范围的流量。这种策略可以保护受损设备免受外部干扰。

恶意软件接下来尝试联系合法的NTP服务器列表,以检测沙盒环境并验证互联网连接。

最后,恶意软件通过循环通过一组硬编码的IP地址与命令和控制(C2)服务器连接,C2以指令进行响应。

在某些情况下,C2可能会指示恶意软件检索其他组件,例如在端口80和8080上扫描易受攻击的Web服务器的蠕虫模块,或在受感染设备上代理流量的“.sox”文件。

无脸代理服务

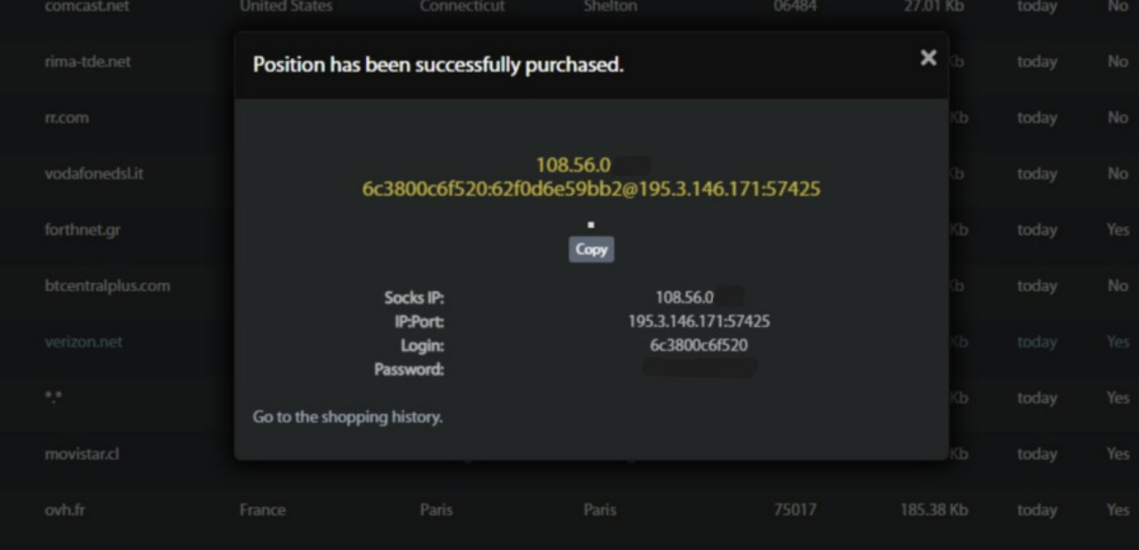

Faceless是一种网络犯罪代理服务,通过受损设备为完全以加密货币付款的客户路由网络流量。该服务不使用“了解客户”验证流程,因此可供任何人使用。

来源:黑莲花实验室

为了保护其基础设施不被研究人员映射,无面操作员确保每个受感染的设备在感染持续的时间内仅与一台服务器通信。

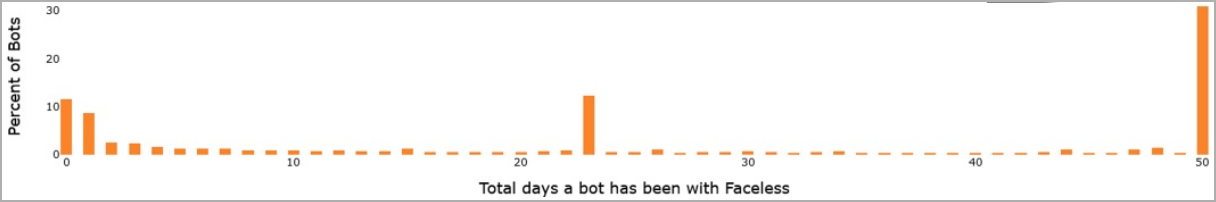

黑莲花实验室报告称,三分之一的感染持续超过50天,而15%在48小时内丢失。这表明后者受到更好的监控,并且可以迅速检测到妥协。

来源:黑莲花实验室

尽管TheMoon和Faceless之间有明显的联系,但这两种操作似乎是独立的网络犯罪生态系统,因为并非所有恶意软件感染都成为Faceless代理僵尸网络的一部分。

要抵御这些僵尸网络,请使用强大的管理密码,并将设备的固件升级到解决已知缺陷的最新版本。如果设备已达到EoL,请将其替换为主动支持的型号。

路由器和物联网上恶意软件感染的常见迹象包括连接问题、过热和可疑的设置更改。