【嘉宾日记】被入侵的数字录像机及其在野发现

安全摄像头在监控物理入口方面表现出色,但在锁定自身数字入口方面却表现欠佳。互联网上数以千计的未修补数字录像机公开暴露,许多仅依靠出厂时的默认供应商密码进行保护。对于威胁行为者来说,这些设备是唾手可得的果实。本文详细描述了一次近期的两秒Telnet捕获攻击,机械性地剖析了暴露的摄像系统从在线到被恶意行为者完全入侵的速度之快。

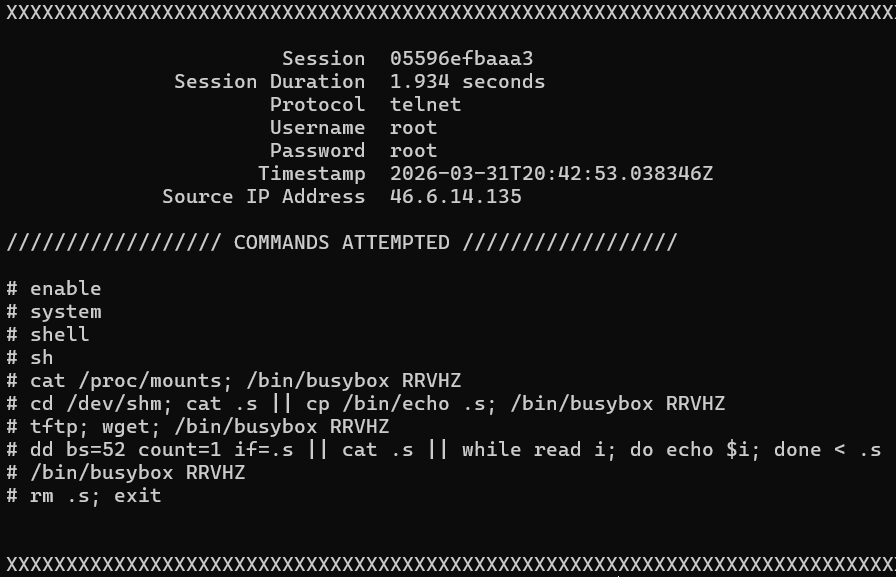

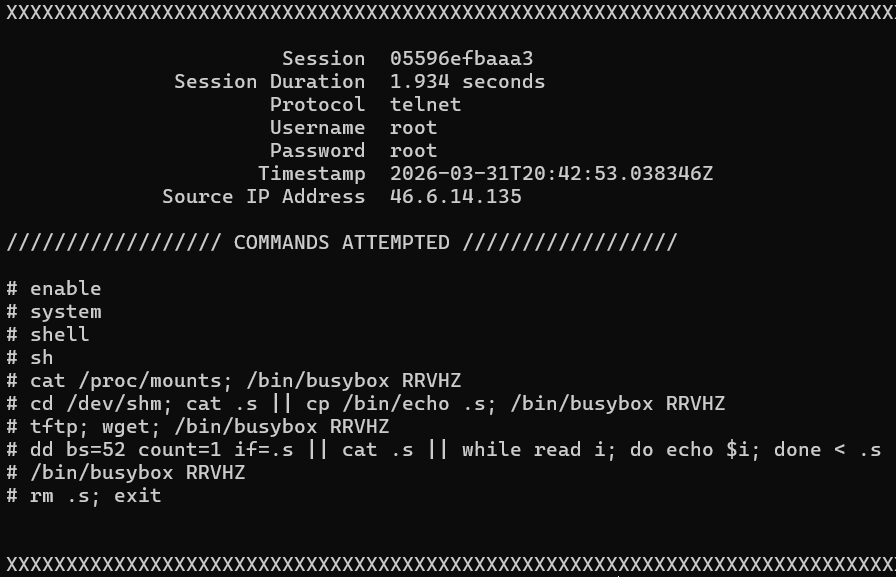

研究人员检测到来自IP地址46.6.14.135的攻击持续1.934秒,成功连接到TCP端口23(Telnet)并在上述时间段内完成认证。此初始访问向量(使用用户名root和密码root)对应MITRE ATT&CK技术T1110.001(密码猜测)和T1078(有效账户)。在约2秒的会话中执行十个连续命令与手动交互不一致,意味着该攻击很可能是自动化的。使用Shodan进一步调查该IP地址,发现涉事设备是一台Airspace数字录像机(DVR),在西班牙暴露了一个8通道闭路电视系统。需要注意的是,Airspace的原始设备制造商是 Dahua,这是一家中国的监控摄像头及相关设备制造商。

需要注意的是,摄像头通过网络服务暴露。技术不太成熟的威胁行为者很可能能够通过使用常见的Dahua默认凭证(例如admin/admin或666666/666666)相对容易地直接访问摄像头视频馈送,这些默认凭证在供应商自己的旧系统用户手册中有明确文档记录。此外,需要注意的是,该设备的固件至少在2014年8月之后就没有更新过,可通过Last-Modified值加以确认。

来源: SANS ISC