朝鲜黑客组织“传染性访谈”向 npm、PyPI、Go、Rust 和 PHP 生态系统投放超 1700 个恶意包

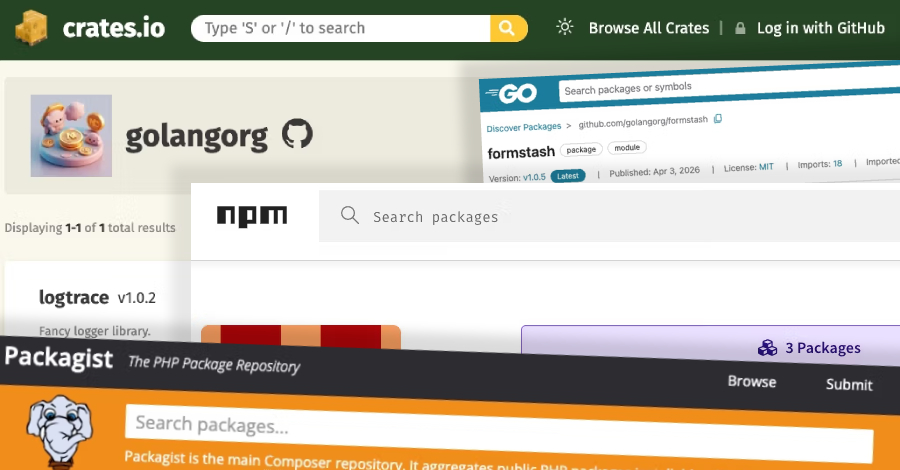

与朝鲜有关的持续性攻击活动“传染性访谈”(Contagious Interview)已进一步扩大其攻击面,通过发布恶意软件包,将目标延伸至 Go、Rust 和 PHP 开发者生态体系

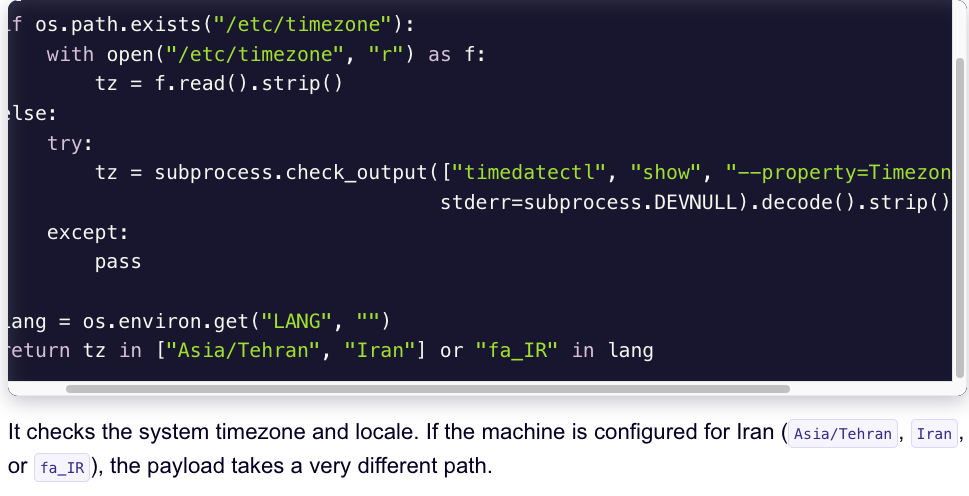

该威胁行为体所发布的恶意包刻意模仿合法的开发者工具(如构建脚本、代码格式化器、依赖管理插件等),在用户安装或执行时表面无异常,实则悄然充当恶意载荷加载器(malware loader),为后续阶段的后门植入(如 InvisibleFerret、OtterCookie)、信息窃取(如 BeaverTail、versus

pkg 中的 zoom 二进制)及持久化控制(如通过 Dropbox C2 通信的启动代理)铺平道路

值得注意的是,这一扩展并非孤立演进,而是对其既有攻击范式(playbook)的战略性延展:此前该活动已成熟运用伪造视频会议应用(如冒充 MiroTalk、FreeConference

com)、钓鱼招聘话术、虚假技术评估(含恶意 npm 包)等方式精准 targeting 软件开发人员;而今将武器化触角伸向新兴系统编程语言(Go、Rust)和广泛部署的 Web 服务语言(PHP)生态,表明其正系统性地适配现代开发工作流——包括 CI/CD 环境、包管理器(如 go mod、cargo、composer)、甚至 GitHub Actions 流水线

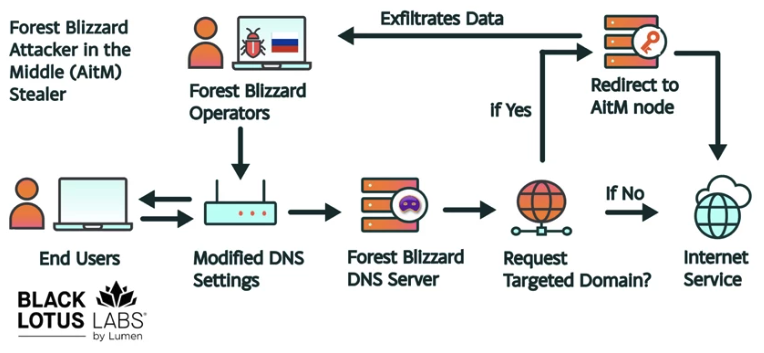

例如,已有分析指出部分恶意 npm 包内嵌武器化的 GitHub Action,可劫持构建环境以窃取 CI/CD 密钥与 API Token;类比推断,针对 Go/Rust/PHP 的恶意包极可能复用类似机制,利用 go get、cargo install 或 composer require 等高频命令实现静默下载与执行

更深层来看,这种跨语言生态的协同渗透,凸显了“Contagious Interview”背后威胁组织(被 CrowdStrike 追踪为 Famous Chollima,被 Unit 42 归类为 CL-STA-0240)高度工程化、模块化与财务驱动的攻击特征

其不追求零日漏洞,而专注社会工程+供应链污染的组合拳:一方面依托求职平台、技术社区、GitHub 托管仓库等可信渠道分发伪装包;另一方面深度理解开发者心理——对效率工具的依赖、对开源组件的信任、对快速集成的需求,均成为其攻击链中关键的社会工程支点

因此,该活动已远超传统“钓鱼邮件”范畴,演化为一种嵌入开发生命周期(DevLife Cycle)的“信任劫持型”高级持续性威胁(APT)

本文来源:The Hacker News