APT28在针对乌克兰及北约盟国的攻击活动中部署PRISMEX恶意软件[1]。

俄罗斯知名威胁组织APT28(又称Forest Blizzard、Pawn Storm)近期发起新一轮定向钓鱼攻击,重点针对乌克兰及其盟友,旨在投送一款此前未被公开披露的新型恶意软件家族——代号“PRISMEX”

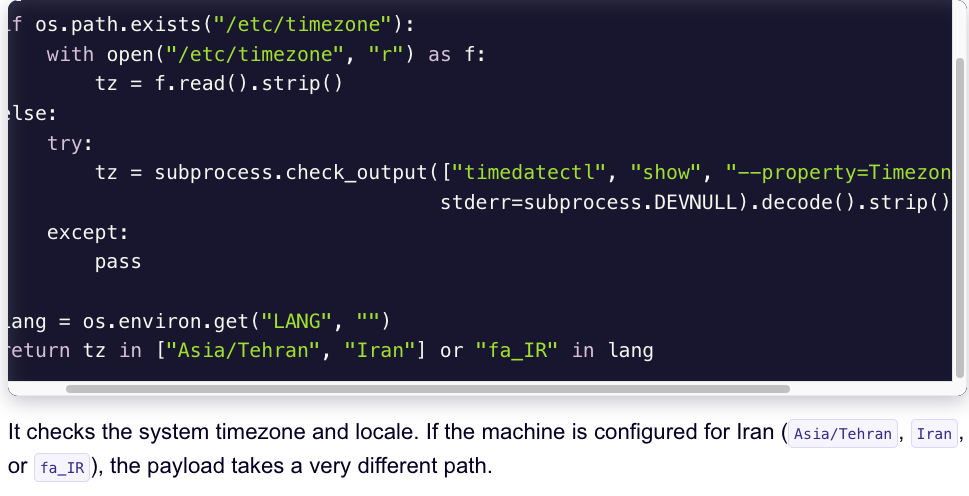

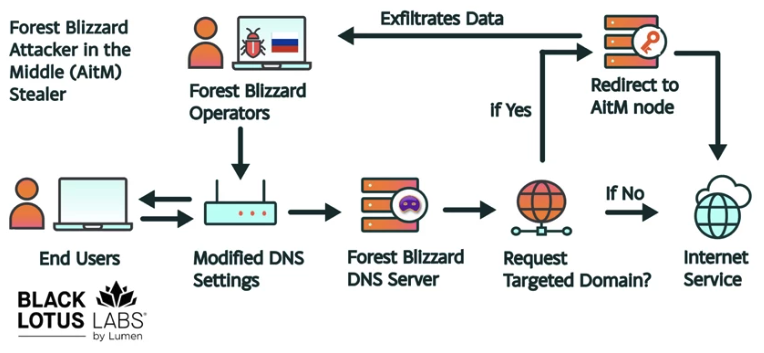

该恶意软件套件融合了三项高隐蔽性技术:其一,采用**先进隐写术**(steganography),将恶意载荷深度嵌入Excel文件内嵌图片的像素数据中,实现“以图载码”,规避传统静态扫描与沙箱行为分析;其二,利用**组件对象模型劫持**(COM hijacking)建立系统级持久化,绕过UAC控制与安全启动机制,在用户启用VBA宏后悄然完成注册表劫持与服务伪装;其三,全面滥用**合法云服务**(如Filen、微软OneDrive等可信基础设施)作为命令与控制(C2)通道,使恶意流量完全混同于正常业务通信,极大削弱网络层检测能力

值得注意的是,PRISMEX并非孤立工具,而是模块化攻击流水线的集大成者:PrismexSheet为初始入口(含诱饵式无人机库存清单的恶意Excel),PrismexDrop负责环境侦察与权限提升,PrismexLoader专司多阶段载荷解密与注入,而PrismexMain则承担核心情报窃取与横向移动功能——四者协同,构成高度工程化、低感知度的国家级攻击框架

这一技术演进路径,与APT28长期坚持的“静默渗透、分层剥削”战术哲学一脉相承,亦与其近年在路由器劫持、供应链投毒及MSHTML零日漏洞利用等多维战场持续强化的作战体系形成战略呼应

本文来源:The Hacker News