GlassWorm攻击活动利用Zig Dropper感染开发者IDE

来源:The Hacker News

网络安全研究人员发现了正在持续的GlassWorm攻击活动的新一轮演变,该活动使用一种新型Zig Dropper,旨在悄悄感染开发者机器上的所有集成开发环境(IDE)。

该技术在一个名为”specstudio.code-wakatime-activity-tracker”的Open VSX扩展中被发现,该扩展伪装成WakaTime——一款用于测量程序员在IDE中工作时间的流行工具。目前该扩展已不再可供下载。

“该扩展在其JavaScript代码中附带了一个Zig编译的原生二进制文件,”Aikido Security研究员Ilyas Makari在本周发布的一份分析报告中表示。

“这并非GlassWorm首次在扩展中使用原生编译代码。然而,这次并非将二进制文件直接用作有效载荷,而是将其用作已知GlassWorm Dropper的隐蔽跳转,现在它会悄悄感染系统上所有其他IDEs。”

新发现的Microsoft Visual Studio Code(VS Code)扩展与WakaTime几乎完全相同,唯一的变化是在名为”activate()”的函数中引入的。该扩展在Windows系统上安装名为”win.node”的二进制文件,在运行Apple macOS的系统上则安装”mac.node”(一种通用的Mach-O二进制文件)。

这些Node.js原生插件是用Zig编写的编译共享库,直接加载到Node运行时中,并在JavaScript沙箱之外执行,拥有完整的操作系统级访问权限。

一旦加载,该二进制文件的主要目标是找到系统上所有支持VS Code扩展的IDE。这包括Microsoft VS Code和VS Code Insiders,以及VSCodium、Positron等分支版本,以及众多人工智能驱动的编码工具如Cursor和Windsurf。

随后,该二进制文件会从一个攻击者控制的GitHub账户下载恶意VS Code扩展(.VSIX)。该扩展名为”floktokbok.autoimport”,伪装成”steoates.autoimport”——一个在官方Visual Studio Marketplace上拥有超过500万次安装的合法扩展。

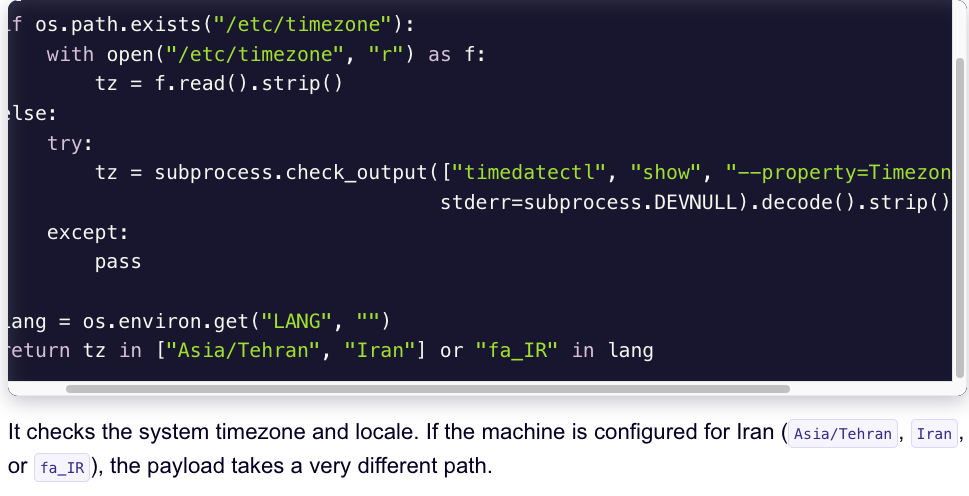

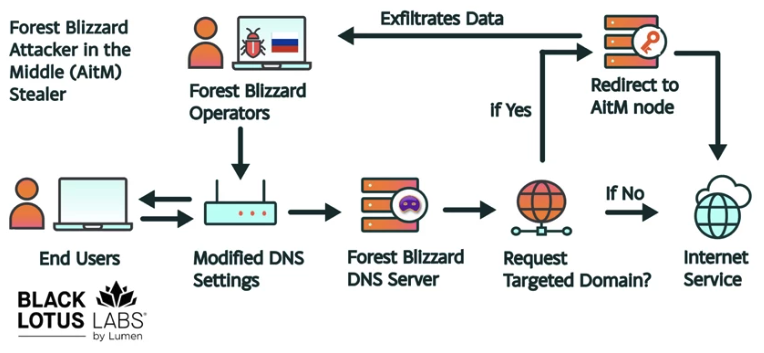

最后一步,下载的.VSIX文件被写入临时路径,并使用每个编辑器的CLI安装程序静默安装到每个IDE中。第二阶段VS Code扩展充当一个Dropper,它避免在俄罗斯系统上执行,连接Solana区块链以获取命令与控制(C2)服务器,窃取敏感数据,并安装远程访问木马(RAT),最终部署一个信息窃取的Google Chrome扩展。

建议已安装”specstudio.code-wakatime-activity-tracker”或”floktokbok.autoimport”的用户假设系统已被入侵,并轮换所有密钥。