YouTube 下载网站现在隐藏代理软件以劫持你的带宽

网络犯罪分子再次利用流行的在线习惯——这次是通过利用 YouTube 视频下载网站来分发代理软件恶意软件作为诱饵。AhnLab 安全情报中心(ASEC)发布了最新的研究,揭示了这些攻击如何继续演变,影响那些以为只是在下载视频的不知情用户。

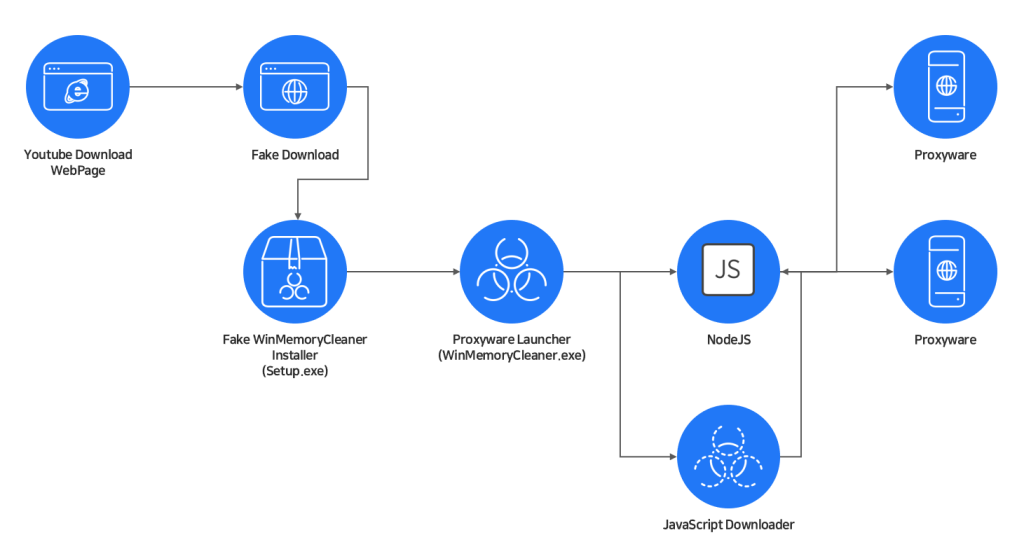

诱饵很简单:用户在寻找下载 YouTube 视频的方法时,会误入一个欺诈性网站。他们输入视频的 URL 并点击“下载视频”按钮——却不知情地触发了一条感染链。

“当用户点击‘下载’按钮时,下载的可执行文件伪装成 WinMemoryCleaner,并包含安装代理软件的功能。”

安装程序 Setup.exe 将 WinMemoryCleaner.exe 放置在系统的 Program Files 目录中,并通过批处理文件以“/update”参数启动它。幕后,恶意软件执行检查以避开沙箱,并利用 PowerShell 脚本来安装 NodeJS、下载恶意 JavaScript,并通过任务计划程序保持持久性。

一旦实现了持久性,恶意 JavaScript 会周期性地与命令和控制(C&C)服务器通信。从那里,它可以执行进一步的 PowerShell 命令,下载新的脚本,并安装代理软件。

代理软件通常被宣传为一种通过共享未使用的互联网带宽来赚取被动收入的方式。但在这种情况下,软件在未经用户同意的情况下被安装,这意味着受害者会失去带宽,而攻击者则获利。

ASEC 指出:

“如果代理软件在用户未同意的情况下被安装,感染系统的网络带宽会不自愿地被占用,而收益归攻击者所有。”

最初,活动主要针对 DigitalPulse 代理软件和 Honeygain 代理软件,但 ASEC 报告称,威胁行为者现在已转向通过一个名为 CleanZiloApp 的恶意程序部署 Infatica 代理软件。

“最终可执行文件‘CleanZilo.exe’在执行时加载并运行同一目录下的‘infatica_agent.dll’,导致用户失去网络带宽。”

这些攻击凸显了网络犯罪分子像利用挖矿软件一样滥用变现软件的趋势。与窃取 CPU 或 GPU 资源不同,代理软件恶意软件劫持网络带宽,降低系统性能并引入隐私风险。

这次活动之所以特别有效,是因为其社会工程学诱饵——伪装成一个有用的 YouTube 下载器,这是数百万用户每天都在搜索的服务。攻击者持续使用 GitHub 托管恶意软件样本,进一步说明了他们如何利用受信任的平台来分发有害代码。