混淆JavaScript攻击分析

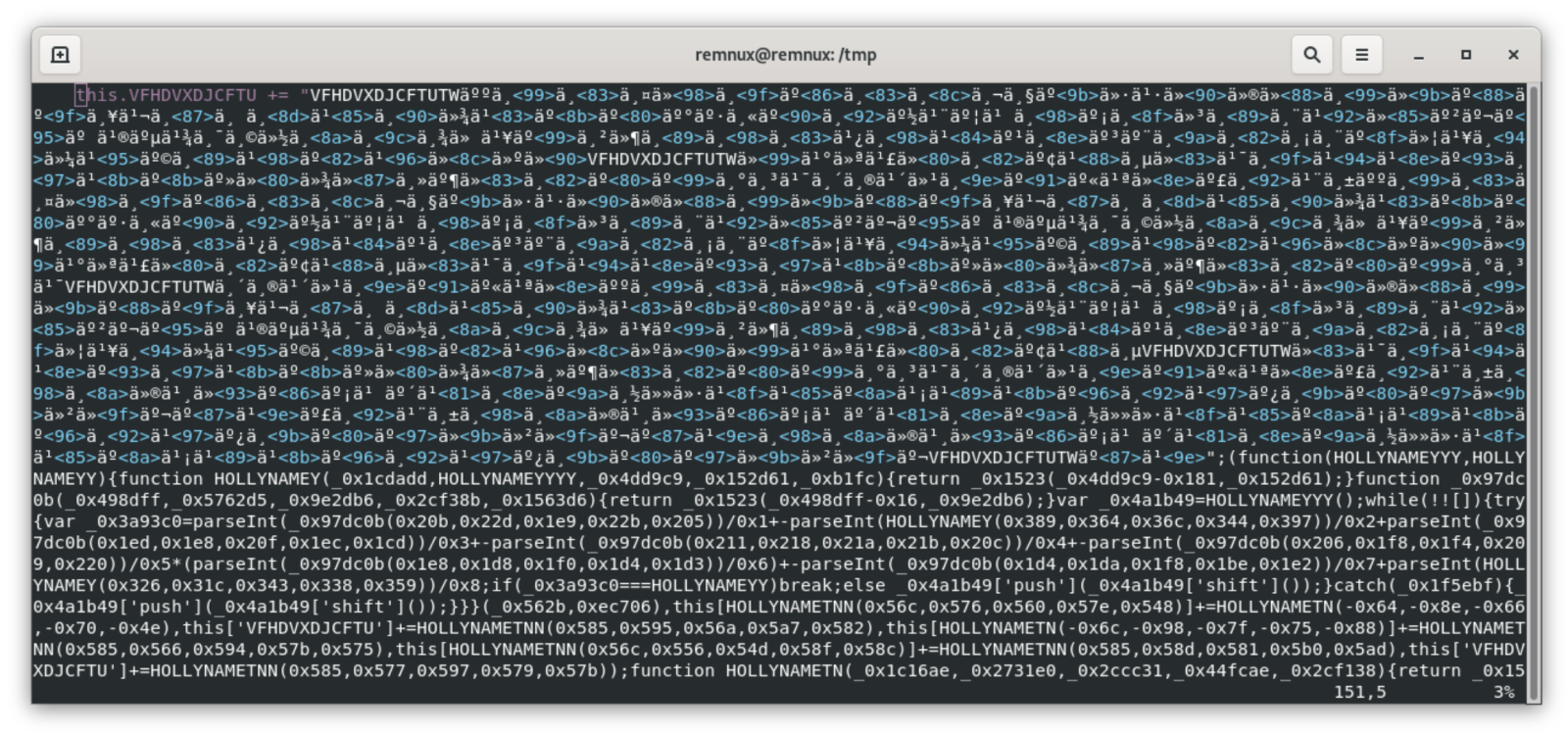

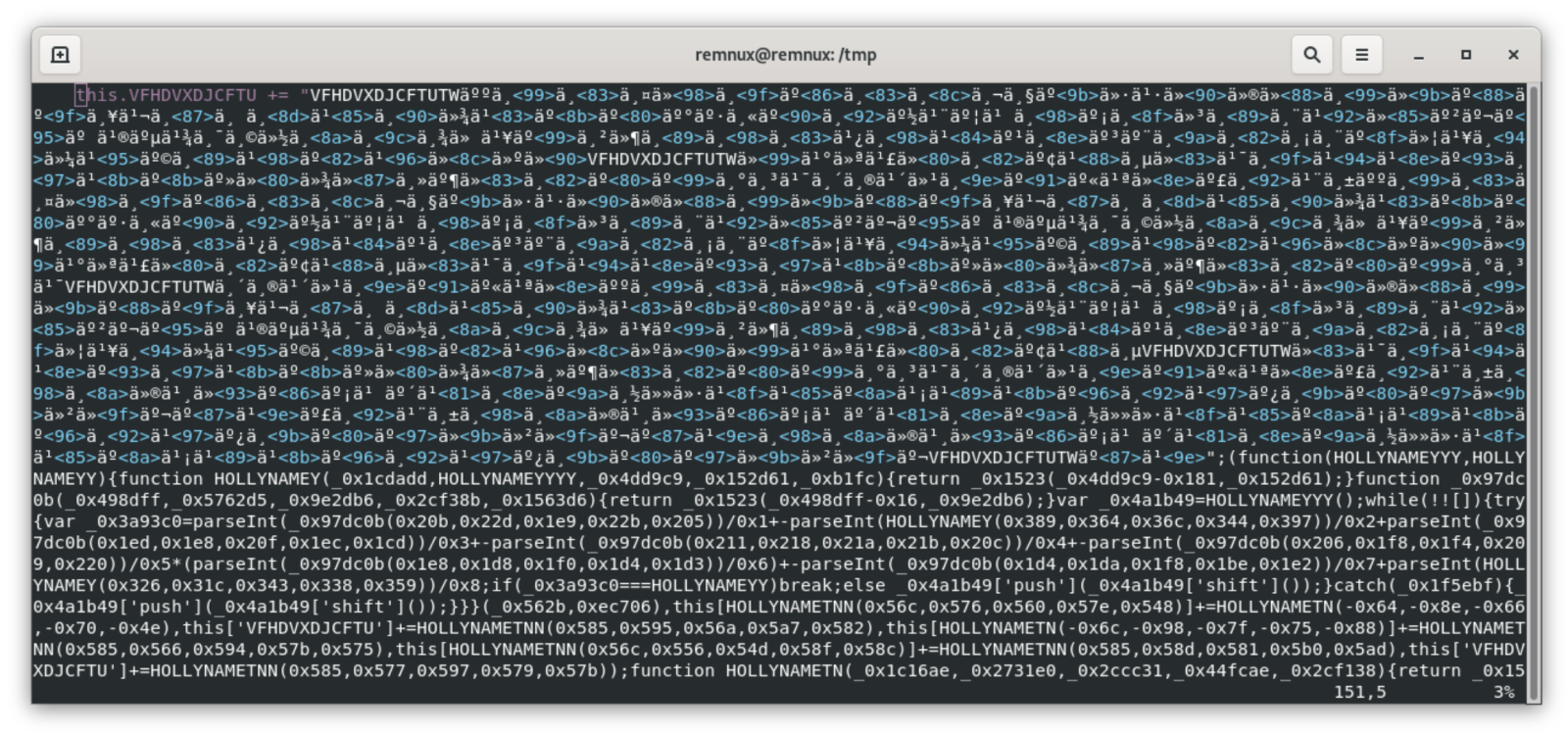

安全研究人员发现一起通过钓鱼邮件传播的恶意JavaScript攻击事件。该文件名为”cbmjlzan.JS”ily(SHA256:a8ba9ba93b4509a86e3d7dd4fd0652c2743e3227776c5f7942b788b74c5285),文件体积较大达10MB,内嵌了开源项目lib的副本,目前仅有15款杀毒软件能将其识别为恶意程序。【需要插入图片】

这是一个典型的Windows脚本文件,使用了ActiveXObject、Microsoft.XMLDOM、ADODB.Stream等组件。代码经过高度混淆处理,包含UTF编码字符。脚本会复制自身到指定目录,并创建计划任务实现持久化运行,每15分钟执行一次。

攻击Payload包含三个PNG文件(Brio.png、Orio.png、Xrio.png),实际为加密数据。恶意代码通过PowerShell执行Base6解码,最终使用AES算法解密Xrio.png文件中的数据。分析显示,该PowerShell脚本功能复杂多样,可能用于窃密或其他恶意行为。

来源: SANS ISC