“罐装蠕虫”(CanisterWorm)发动针对伊朗的擦除式攻击

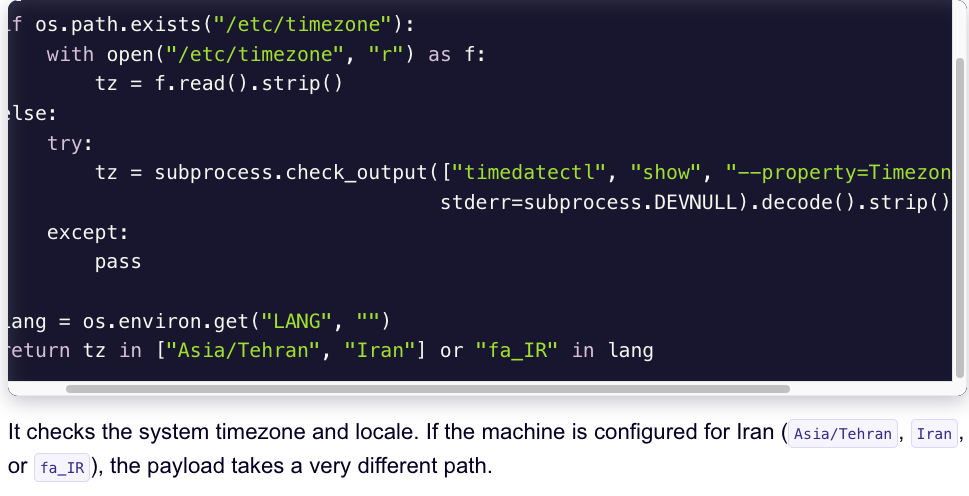

一个以牟利为目的的数据盗窃与勒索团伙正试图介入伊朗战争,释放一种蠕虫病毒——该病毒通过安全防护薄弱的云服务传播,并专门清除那些系统时区设为伊朗标准时间(IRST)或默认语言为波斯语(Farsi)的受感染设备上的全部数据

值得注意的是,此类“假勒索、真破坏”的攻击模式并非孤立现象

早在2024年,伊朗关联黑客组织Agrius就被发现将传统“雨刷”(wiper)恶意软件与勒索界面伪装结合:其在擦除数据前先模拟加密行为、索要赎金,实则意在彻底摧毁而非获利,以此掩盖其国家级间谍与破坏行动的真实意图

这种战术与Handala、MuddyWater等组织所采用的“心理战优先、破坏为辅、叙事主导”的混合策略高度协同——它们共同构成伊朗网络作战三层架构中“外包层”与“志愿层”的典型行为特征:成本低廉、溯源困难、政治信号强烈

更值得警惕的是,该蠕虫的地理语言定向机制(Iran time zone + Farsi language)表明其具备高度精准的“地缘指纹识别”能力,远超一般犯罪团伙的技术水平

这与MuddyWater组织利用NordVPN劫持外交邮箱、伪造公务文件实施钓鱼的“信任滥用”逻辑一脉相承——均依赖对目标社会技术生态(如本地化设置、办公习惯、通信信任链)的深度理解与操纵

而此类攻击一旦与虚假信息、AI生成内容及Telegram等加密信道联动,便能迅速放大恐慌效应,例如在防空警报响起时同步推送恶意链接,使数字攻击与物理威胁形成“感知同步、心理共振”的四维打击闭环

因此,这一事件不应被简单归类为普通网络犯罪;它实质上是当前中东混合战争向“金融化、自动化、认知化”纵深演进的关键标志:勒索团伙成为国家网络力量的“灰色延伸”,云服务成为新型数字战壕,而操作系统语言与时区设置,则意外沦为现代战场上的身份识别符与攻击触发器

本文来源:Krebs on Security